これまでiOSデバイスにおけるアプリのインストールは、厳格にApp Storeを介してのみ行われてきました。

しかし、Apple自身による最近の取り組みにより、将来的にはこの限定が解除され、App Store以外からもアプリがインストールできるようになっていく可能性があります。

iOSデバイスは社用携帯として採用されることも多いため、本稿では、そのような革新的な変更がセキュリティ面にどのような影響を及ぼすか、そして企業のセキュリティ管理者がどのように対応すべきかについて詳しく見ていきます。

Appleの新たな方針

Appleは公式ニュースルームの発表において、iOSアプリのインストールに関する新たな方針を明らかにしました。これにより、今後iOSデバイスにおいてApp Store以外からもアプリをインストールできるようになる可能性が考えられます。

参考:Apple、EU域内でのiOS、Safari、App Storeに関する変更を発表

iOSアプリについては、App Storeへの公開前にAppleによって行われる審査を通過する必要があります。審査ではアプリのセキュリティ面も評価され、安全性が十分であると判定されたアプリのみが公開される仕組みとなっているため、マルウェアを含むようなアプリがApp Store上に公開される可能性は極めて低いのが現状です。

では、App Store以外から自由にアプリをインストールできる時代が来たとして、仮にマルウェアを含むアプリをインストールしてしまった場合、どのような被害を受ける可能性があるのかについて、次章で解説していきます。

マルウェアを含むアプリがインストールされた場合のリスクについて

iOSデバイスに対してマルウェアを含むアプリがインストールされることで、デバイスは重大なリスクに晒される可能性があります。最悪の場合、これらのマルウェアはデバイスのセキュリティシステムを迂回し、デバイスのroot権限を不正取得し、デバイス内のリソースへのフルアクセスが可能な状態に陥ることがあります。

デバイスにマルウェアが入り込み上記のような状態になった場合、どのようなリスクがあるのかについて説明します。

アプリ内領域の情報漏洩

iOSデバイスにアプリがインストールされると、そのアプリ固有の記憶領域が生まれ、様々な情報を保存しますが、root権限以外ではアクセスできない仕様になっています。

しかし、マルウェアによってroot権限を不正取得されてしまうと、記憶領域に保存されたログイン情報などの機密情報にアクセスされ、攻撃者によるなりすましなどの被害に遭う恐れがあります。

機密情報の漏洩

アプリ固有の記憶領域の他にも、iOSデバイス本体のストレージに保存されたデータにアクセスされ、社外秘の業務情報や顧客に関する機密情報などの漏洩に繋がる恐れがあります。

デバイスログの漏洩

アプリを操作すると様々なログが出力されますが、ログを閲覧するにはroot権限が必要になるため、一般的にユーザーがログを確認することはできません。

しかし、マルウェアがroot権限を取得することで、デバイスログの閲覧が可能になってしまいます。アプリによってはログに認証情報が出力されるものもあるため、認証情報が漏洩し、不正アクセスを許してしまう恐れなどがあります。

マルウェアを含むアプリからiOSデバイスを保護するためには?

ここまでiOSデバイスにおけるマルウェアを含むアプリによるリスクについてお話してきましたが、デバイスをそれらの脅威から保護するために、どのような対策を行うべきなのでしょうか?

これらの脅威に対して有効なソリューションの1つとして、「Mobile Device Management(MDM:モバイルデバイス管理)」を導入することが挙げられます。MDMとは、スマートフォンやタブレットといったモバイルデバイスを、企業の管理者が一元管理するためのツールです。近年ではリモートワークの普及による社外でのモバイルデバイスの利用機会増加に伴い、デバイスの一元管理を目的としたツールとして、MDMへの注目が高まっています。

MDMを活用したデバイス保護について

MDMを利用して対策を講じる場合、「事前対策」と「検知/事後対策」のフェーズに分類して対策を行うことがポイントとなります。

「事前対策」は、外部からの攻撃による被害を未然に防ぐための対策です。「事前対策」だけで十分なのでは?と思われる方もいらっしゃるかもしれませんが、近年はサイバー攻撃も巧妙化しており、全ての脅威を未然に防ぐことは非常に困難です。

「検知/事後対策」は、デバイスのroot権限が不正に取得された場合などにおいて、デバイス内のデータを保護するための対策となります。

ここからは、 MDMを導入することによりそれぞれのフェーズにおいてどのような対策が可能なのか、対策事例なども交えながら解説をしていきます。

事前対策について

事前対策では、iOSデバイスにおけるリスクを可能な限り低減させることにフォーカスします。

MDMのデバイス管理機能を活用することで、マルウェアを含むアプリの脅威などからデバイスを保護することができます。

iOSバージョンの最新化

マルウェアを介してデバイスのroot権限取得を図る場合、OSの脆弱性を狙うケースが多いです。

iOSアップデートを怠っていると、脆弱性の修正パッチが適用されていないがために脆弱性が放置され、そこを突かれて攻撃を受ける危険性も高くなります。

MDMには、管理デバイスのiOSを遠隔からアップデートを行う機能が備わっています。

複数のデバイスに対して一括でアップデートを行うことも可能なため、導入デバイスが多い場合でも比較的容易にiOSバージョンの管理を行うことができる点はMDMの特長です。iOSバージョンを最新に保つことで、脆弱性を突かれるリスクを低減することができるでしょう。

アプリの利用制限

MDMでは、利用するアプリの制限を行う機能も備わっています。

例えば、MDMから配布する管理アプリのみ利用可能にするといった制限や、特定のアプリの利用を禁止するといった機能を持ち合わせている製品もあります。不要なアプリが端末に入り込むことを防ぐことで、マルウェアを含むアプリがデバイスに入り込むリスクの低減にも繋がります。

検知/事後対策について

検知/事後対策では、前述した通りデバイスのroot権限がマルウェアによって不正に取得された場合を前提として対策を立てます。

事前対策ではiOSデバイスに対するリスクを低減させることは可能ですが、ゼロにすることはできません。万が一、デバイスが侵害された場合を想定し、デバイスやアプリ内のデータを保護する対策が重要となります。

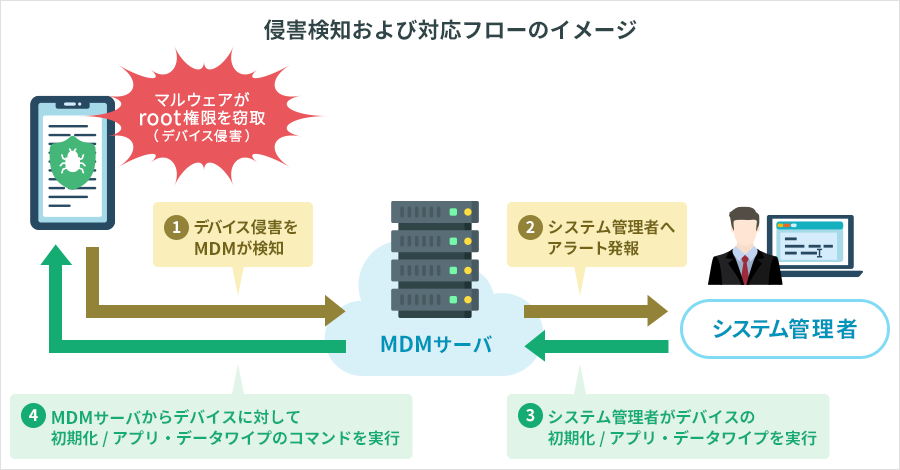

デバイスの侵害検知

MDMの機能の1つに「侵害状態の検知」があります。

これは、デバイスのroot権限が不正に取得されたことを検知する機能となります。万が一デバイスが侵害状態に陥ってしまった場合でも、管理者にアラートが発報されます。管理者はアラートを受信次第、デバイス初期化や管理アプリおよびデータのワイプ(消去)などの迅速な対処に繋げることができます。

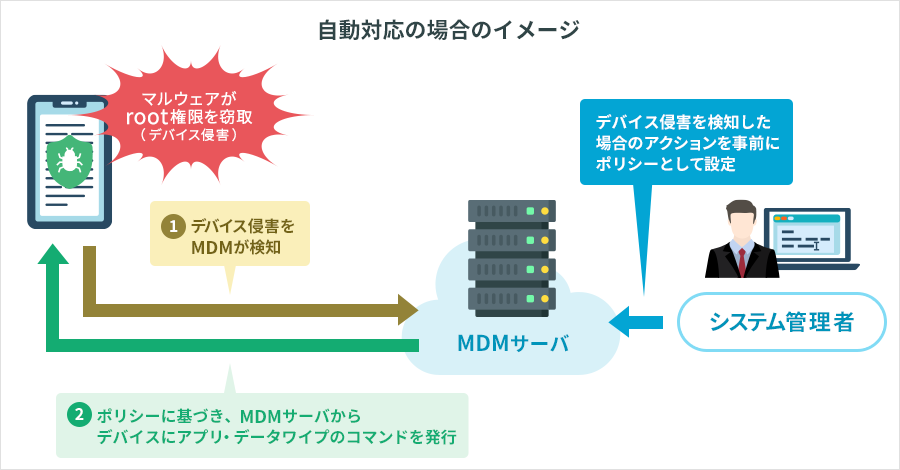

自動データワイプ

デバイスの侵害検知をトリガーとして、MDMからデバイスに配布しているデータや管理アプリのワイプコマンドを自動で発行することができます。

社内管理者は必ずしも検知アラートをリアルタイムで確認できるとは限りません。MDMの管理機能を利用して検知後のアクションを自動化することで、初動対応の遅れを限りなく小さくすることが可能になり、デバイス内に保存されている重要情報の窃取を未然に防ぐことにも繋がります。

まとめ

マルウェアを含むアプリによるiOSデバイスの侵害は、企業にとって大きな損害に繋がる可能性が高いクリティカルな脅威であり、対策は必須事項と言えます。MDMの活用は有効な対策の1つであり、前述したように「事前対策」と「検知/事後対策」のフェーズにおいて有用性を発揮することが可能となります。企業の働き方や業務内容に合わせて適切な保護・運用を行い、iOSデバイスをマルウェアの脅威から守っていくことが重要です。

今回紹介したMDMによる対策はほんの一例です。ユービーセキュアでは、その他にもスマートフォン自体の安全設定や、スマートフォンアプリケーションの診断、その他モバイルセキュリティに必要な各種対策のアドバイス・支援が可能です。

セキュリティに関する無料相談会も実施しておりますので、モバイルデバイスのセキュリティ対策に関して、何から始めればいいのか分からないなど、お困りの場合はぜひ弊社までご相談ください。