みなさん、こんにちは。ユービーセキュア広報担当の別宮スミレです。

今回は、弊社社員が講師として登壇した「サイバーセキュリティTOKYO for U25」の様子をお伝えいたします。

サイバーセキュリティTOKYO for U25 とは?

東京都立産業技術高等専門学校(以下「産技高専」)が主催し、独立行政法人情報処理推進機構(IPA)との共催で開催される、25歳以下の学生・生徒向けのセキュリティ勉強会です。

今回の勉強会のテーマが「脆弱性診断」ということで、「産技高専の卒業生にぜひ講師として登壇を…」と産技高専の先生からお声掛けいただき、参加させていただきました。

講師は、昨年度の産学連携授業でも登壇した2名が担当し、「脆弱性診断」についてプロダクトエンジニア・セキュリティコンサルタントの両面で実業務に即した内容を学んでもらえるよう、楽しみながらカリキュラムを練っていました。

以下、講師を本人のコメント入りで紹介いたします。

講師紹介

テクニカルコンサルティング二部 セキュリティコンサルタント 本 和陽氏

テクニカルコンサルティング二部 セキュリティコンサルタント 本 和陽氏

学生時代にセキュリティの勉強を通じて、「セキュリティに詳しくない人との橋渡し役になりたい」という目標を持ちました。

入社3年目、Vexを使った診断だけでなく手動診断も任されるようになり、様々なシステムに対しての診断を行っています。

最近では、Vexの強みと手動診断で培ったノウハウを活かして、診断業務の効率化や品質の向上を意識しながら日々業務に励んでいます。

技術開発部 セキュリティエンジニア 平賀 正純氏

技術開発部 セキュリティエンジニア 平賀 正純氏

学生時代にセキュリティに興味を持ち、ユービーセキュアに入社してVexやシグネチャの開発に携わり3年が経ちました。

開発業務では、Vexのシグネチャの汎用性・安全性・検出精度など、様々な要素を考慮する開発に日々奮闘中。

開発業務以外にも、セミナーの講演や弊社サイトで公開している脆弱性ブログの執筆などを担当しています。

第一部「Webアプリケーション脆弱性診断」

いよいよ勉強会の始まりです!第一部は、セキュリティ診断業務を担当している本さんが講師として登壇しました。

まずは、前提知識として、Webアプリケーションや脆弱性の概要をインプットし、脆弱性診断について解説します。

そして、Vexを使って実際に脆弱性診断に挑戦してもらいます。

そして、Vexを使って実際に脆弱性診断に挑戦してもらいます。

実習環境に用意した、やられサイト(わざと脆弱性を持たせたサイト)を診断してみよう!ということで、練習課題として、特定のページの検査シナリオの作成・検査を実施してもらいました。サイトにアクセスしてログを取得し、シナリオマップという機能で検査シナリオを作成(画面遷移の設定・テスト送信など)、そのあとに「シグネチャ」と呼ばれる検査パターンを設定して、実際に検査を回します。

初めは、うまくログが取れなかったり、検査シナリオが正しく設定できなかったりと、つまずいている受講生も多くいました。講師やサポートメンバーがフォローしながら取り組んでもらった結果、最終的には全員が検査完了・脆弱性の検出まで達成することができました!ほかにも複数の検査対象を課題として提示し、各自で取り組む時間を設けて、じっくり検査実施を体験してもらいました。

初めは、うまくログが取れなかったり、検査シナリオが正しく設定できなかったりと、つまずいている受講生も多くいました。講師やサポートメンバーがフォローしながら取り組んでもらった結果、最終的には全員が検査完了・脆弱性の検出まで達成することができました!ほかにも複数の検査対象を課題として提示し、各自で取り組む時間を設けて、じっくり検査実施を体験してもらいました。

また、チャレンジ課題として「データフローの解析が必要な診断」を用意しました。ハンドラという機能を使ってパラメータの設定などを行う必要があり、難易度がぐっと上がる課題でしたが、約半数以上の受講生が達成でき、とても素晴らしかったです!

最後に、診断結果の精査にも取り組んでもらいました。実際の脆弱性診断の仕事では、ツールで検知された脆弱性が本当に存在するのかどうかを確認する業務があり、そこを体験してもらうという目的でした。

最後に、診断結果の精査にも取り組んでもらいました。実際の脆弱性診断の仕事では、ツールで検知された脆弱性が本当に存在するのかどうかを確認する業務があり、そこを体験してもらうという目的でした。

ここまでは、ツールを使って簡単に脆弱性を検知できましたが、この確認作業は実際のサイト上で脆弱性の再現をしなければならないため、まずは再現方法の調査から始めてもらいました。まったく分からない状態で取り組んでいる受講生も少なくなかったため、講師やサポートメンバーが積極的に声をかけ、時には付きっ切りで解説をしながら取り組んでもらいました。

なかなか難易度の高いカリキュラムではありましたが、みなさん試行錯誤しながら課題に挑戦してくれていました。諦めることなく一生懸命に考える姿勢を見て、私たちも負けてられないなと感じました!

第二部「検査シグネチャ開発」

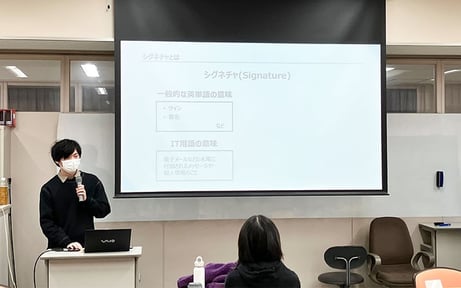

お昼休憩後の第二部は、Vexのシグネチャ開発業務を担当している平賀さんが講師として登壇しました。

お昼休憩後の第二部は、Vexのシグネチャ開発業務を担当している平賀さんが講師として登壇しました。まずは、Vexにおけるシグネチャとは何か?という解説から始まります。ユーザーが独自に作成できる検査パターン「カスタムシグネチャ」を作ってみよう!ということで、一通りカスタムシグネチャの作り方を説明して、残りの時間(2時間弱)をまるごと開発演習に充てるカリキュラムです。今回の実習では「クロスサイトスクリプティング」「SQLインジェクション」の2つのカスタムシグネチャを作るという課題に取り組んでもらいました。

受講生は、脆弱性やその再現方法についてインターネットで調査したり、講師やサポートメンバーに頼ったりしながら、初めてのシグネチャ開発に取り組んでいました。かなり難易度の高い課題ということもあり、一定時間ごとに講師からヒントが出るという形式で進めていきました。時間が経つにつれてシグネチャが完成している受講生も増えてきて、最終的には、なんと8割以上の方がクロスサイトスクリプティングのシグネチャ作成を終えることができました。

受講生は、脆弱性やその再現方法についてインターネットで調査したり、講師やサポートメンバーに頼ったりしながら、初めてのシグネチャ開発に取り組んでいました。かなり難易度の高い課題ということもあり、一定時間ごとに講師からヒントが出るという形式で進めていきました。時間が経つにつれてシグネチャが完成している受講生も増えてきて、最終的には、なんと8割以上の方がクロスサイトスクリプティングのシグネチャ作成を終えることができました。

その後、作成したシグネチャで検査を回してみるチャレンジ課題も設けました。実際に脆弱性が検知される様子を体感してもらうことで、シグネチャ開発業務の楽しさも感じてもらえたのではないかなと思います。

受講生からの感想

実施後アンケートの結果、満足度の平均は5段階中4.8とかなり満足いただけたようで一安心しました。

実施後アンケートの結果、満足度の平均は5段階中4.8とかなり満足いただけたようで一安心しました。

感想としては「今までに触れたことのなかったVexを使うことができた」「Vexが使いやすかった」「脆弱性についての理解を深めることができた」「シグネチャ作成の奥深さを体感した」など、さまざまなご意見をいただきました。

また、「サポートの講師が優しく、分かりやすく教えてくれた」「サポートがあったので安心してできた」などの声もあり、今年度入社したばかりの1年生の活躍も素晴らしかったです!

勉強会は「難易度高め」のご要望に応えたカリキュラムとなっていたため、「やや難しかった」との声も多かったなか、チャレンジ課題をクリアしている方もいたようでびっくりしました!

勉強会は「難易度高め」のご要望に応えたカリキュラムとなっていたため、「やや難しかった」との声も多かったなか、チャレンジ課題をクリアしている方もいたようでびっくりしました!

受講生の皆さんにとって「もっとセキュリティについて知りたい!」と思ってもらえるきっかけになれていたらうれしく思います。

講師からの感想

最後に、今回講師を担当してくれた本さんと平賀さんに、勉強会の感想を聞いてみたいと思います。

<本さん>

今回、受講生の皆さんには実際の診断業務に沿った形でVexの操作や脆弱性の検査をしてもらいました。

演習課題として用意していた脆弱性の検査については、難易度をかなり高めに設定していましたが、普段触る機会の少ない診断ツールに苦戦しながらも果敢に取り組んでもらえてうれしかったです。

ただ、少し難易度を高めに設定しすぎたようで時間に余裕のない勉強会になってしまったと思います。次回以降は少し難易度を調整し、時間にも気持ちにも余裕を持ちつつ楽しく学びの多い勉強会にしていきたいです。

今回の勉強会を通して、Webアプリケーションの脆弱性診断や診断ツールについて興味を持っていただけたらと思います。

<平賀さん>

今回の勉強会は全体を通して丸一日、自分の担当した第二部は約半日という長めな講義でした。

演習では、脆弱性をその場で学びながら検知パターンを考えたり、Vexに存在するシグネチャの検知パターンを参考にして様々な検知パターンを試したりしている受講生がいて、それぞれのペースで知識を深めてもらえたのかなと思います。

課題をクリアした人向けに、脆弱性の基礎知識に加えて、検査時の安全性を考慮した検査パターンを考えるチャレンジ課題を用意しました。

難易度を高めにしていたため、課題を準備しているときに「クリアできる人はいるかな?」と思っていましたが、何人かの受講生が課題をクリアしていたようなので、もう一歩難易度を上げてもいいかもしれないですね。(笑)

今回の勉強会を通して、Webアプリケーションセキュリティに興味を持つ、もしくは知識を深めるのに役立っていれば良いなと思います!

まとめ

勉強会の開催にあたりご協力いただきました東京都立産業技術高等専門学校の先生方、受講生の皆さま、本当にありがとうございました。

講師を務めた本さんと平賀さん、そして、フォローしてくれたユービーセキュアの皆さんもありがとうございました。

今後もこうした勉強会などを通して、「ともにセキュリティを楽しみ、チャレンジする人を楽にする。」ために、たくさんの学生さんと交流できることを楽しみにしています。