新たに開発したアプリケーションでは、実装ミスや対策漏れ、開発担当者の認識不足等によって、脆弱性が存在する可能性があります。リリース前にソースコード自体の診断を行い対策を行うことでアプリケーションを安全にリリースすることができます。

お役立ち資料

![]()

新たに開発したアプリケーションの安全性を評価してほしい

新たに開発したアプリケーションでは、実装ミスや対策漏れ、開発担当者の認識不足等によって、脆弱性が存在する可能性があります。リリース前にソースコード自体の診断を行い対策を行うことでアプリケーションを安全にリリースすることができます。

![]()

手戻りの少ないセキュア開発サイクルを実現したい

リリース直前の診断において重大なセキュリティ上の問題が発見されると、修正対応のコストや期間などの手戻りが大きく発生します。開発工程の早い段階からソースコード上のセキュリティ欠陥を洗い出し・修正することで、手戻りの少ないセキュア開発サイクルの実現が可能です。

![]()

診断準備の作業コストを最小限に抑えたい

実際の動作環境に対して検査を行う一般的な動的診断サービスでは、診断用の検証環境の構築や通信経路の確保などの事前準備が必要です。ソースコード診断では、ソースコードがあれば診断可能なため、診断準備の作業コストをおさえることができます。

診断準備における作業コストを抑え、外部からの診断では発見困難な脆弱性の有無を分析・評価します。

また、多数の言語に対応した脆弱性診断が可能です。

01

![]()

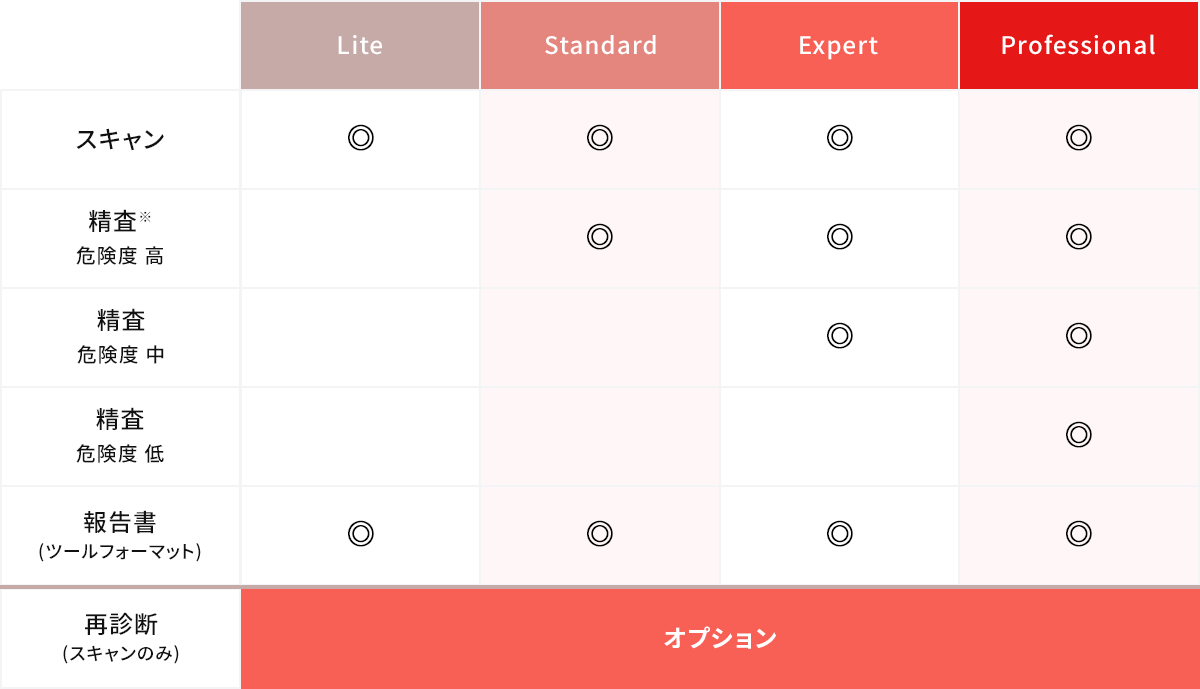

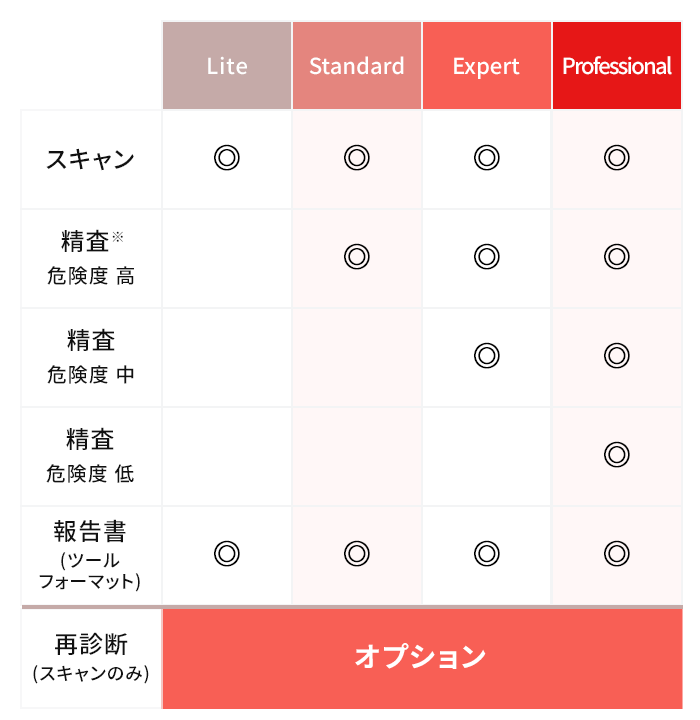

お客様のセキュリティポリシーに合わせ、4つのサービスレベルから選択可能です。あるシステムでは全ての結果に対して精査を行うが、ほかのシステムでは危険度高中のみに対して行うなどお客様のニーズに合わせた柔軟なサービスを提供することが可能です。

02

多数の言語に対応

20種類のプログラミング言語やフレームワークに対応しており、お客様のご利用されているシステム環境に合わせて柔軟に診断を実施することが可能です。

対応言語例

Java、JavaScript、C/C++、ASP、C#、Apex、PHP、Ruby、Python、Swift、Kotlin、Goなど

03

通常の外部からの診断だけでは発見が難しい脆弱性も、ソースコードを直接診断することで洗い出すことが可能です。

例えば、適切な乱数生成を行っているか、正しく例外処理が実装されているかといった、内部ロジックに起因する問題やリスクを発見することができます。

※精査:ツールを使用したスキャンでは、危険度が高いものから低いものまで様々な検出をします。これらの検出事項は多くの場合、過検知、誤検知(事象に対して過敏な反応や取違え)が含まれています。これらをセキュリティ専門家によるレビューを行うことで、可能な限り正確な検出事項のみを明らかにすることを「精査」と言います。

まずは弊社にお気軽にお問い合わせください。弊社担当者が貴社の課題やニーズをヒアリングの上、診断対象範囲やスケジュールの認識合わせを実施します。対象範囲やスケジュール、ご予算を基に最適な診断プランをご提案します。

【提供価格】

個別見積り

【価格例】

診断対象 100,000行程度:450,000円(税抜)~

本サービスは内容に応じた個別見積りとなります。

価格等・詳しい内容については、下記の問い合わせフォームからお問い合わせください。

20種類のプログラミング言語やフレームワークに対応しております。

対応言語例

Java、JavaScript、C/C++、ASP、C#、Apex、PHP、Ruby、Python、Swift、Kotlin、Goなど

詳細はお問合せお願いいたします

主に以下の脆弱性を検出します。

SQLインジェクション(SQL Injection)

クロスサイトスクリプティング(XSS)

コードインジェクション(Code Injection)

パラメータ改ざん(Parameter tampering)

クロスサイトリクエストフォージェリー(CSRF)

セッションフィクセーション(Session fixation)

捕捉できない例外(Unhandled exceptions)

ハードコードされたパスワードの使用(Hardcoded password)

HTTPレスポンス分割(HTTP splitting)

ログフォージェリー(Log forgery)

DoS攻撃(DoS)

など